Zautomatyzowany nadzór masowy na całym świecie

W tym artykule opisano ogólnoświatową zautomatyzowaną masową inwigilację w globalnej inwigilacji i szpiegostwie .

Stany Zjednoczone

Utah Data Center , położony na Camp Williams południowej części miasta Bluffdale , Utah , jest centrum fuzja pod budowę tej Intelligence Community (IC). Właścicielem budynku jest NSA. Dokładne przeznaczenie obiektu jest utrzymywane w tajemnicy, ma wspierać Comprehensive National Cybersecurity Initiative (CNCI). Przestrzeń dyskowa systemu waha się, w zależności od informacji, od jednego jottabajta (1 YB = 10 24 bajtów; odpowiada to ok. 0,17 centa za terabajt przy podanej cenie systemu, źródło: Der Spiegel), 5 zetabajtów (1 ZB = 10 21 bajtów = 1 miliard terabajtów; źródło: NPR) lub tylko ok. 3–12 eksabajtów (1 EB = 10 18 bajtów = 1 milion terabajtów; przy cenie ok. 170 dolarów za terabajt, źródło: Forbes). W przeliczeniu na światową populację odpowiadałoby to ilości danych od około 140 gigabajtów do 1,4 megabajta na osobę. Umożliwia to krok w kierunku pełnego monitorowania i przechowywania komunikacji na całym świecie.

Ilość danych generowanych obecnie przez nadzór USA wynosi 29 petabajtów dziennie.

W Stanach Zjednoczonych tajny sąd FISA nakazał firmie telekomunikacyjnej Verizon Communications , w oparciu o ustawę USA PATRIOT Act , przekazanie NSA wszystkich metadanych swoich amerykańskich klientów. To zamówienie jest wystawiane na 90 dni i jest rutynowo przedłużane. Nie wiadomo, czy złożono podobne zamówienie dla innych firm telekomunikacyjnych. Decyzją z dnia 29 sierpnia 2013 r. sąd uznał, że ujawnienie takich danych nie narusza Konstytucji Stanów Zjednoczonych i nie jest konieczne żadne przeszukanie ani nakaz sądowy.

Według New York Times w 2010 r. NSA zaczęła tworzyć sieci społecznościowe na podstawie zebranych metadanych z USA i danych pochodzących z zagranicznego nadzoru z publicznych, komercyjnych i innych źródeł. Celem było odkrycie powiązań między Amerykanami a docelowymi osobami za granicą.

W listopadzie 2013 r. okazało się, że NSA zinfiltrowała 50 000 sieci komputerowych na całym świecie za pomocą złośliwego oprogramowania i postawiła sobie za cel uzyskanie dostępu do 85 000 systemów do końca 2013 r.

Pięć Oczu (UKUSA)

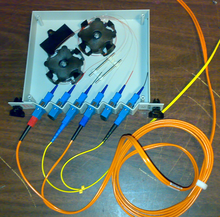

Mówi się, że brytyjski GCHQ uzyskał dostęp do ponad 200 kabli światłowodowych na całym świecie. Mówi się, że w 2012 roku system przetwarzania danych GCHQ był w stanie przetworzyć 600 milionów zdarzeń telefonicznych dziennie. Zakłada się, że Vodafone Cable , British Telecommunications (BT) , Verizon Business, a także operatorzy sieci Level 3 , Interoute , Viatel i Global Crossing działają na polecenie rządu brytyjskiego.

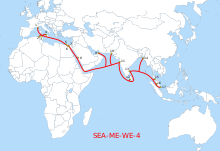

Tajne służby miały więc teoretycznie dostęp do połączeń komunikacyjnych między Europą a Ameryką Północną za pośrednictwem kabli podwodnych TAT-14 i Przejścia Atlantyckiego 1 , a także w Europie, a także w Niemczech. Kabel podmorski PEC Pan-European-Crossing jest ważny dla komunikacji w Europie . Ważny dla komunikacji między Europą, Afryką Wschodnią i azjatyckim Pacyfikiem jest kabel podmorski SEA-ME-WE 3 , który biegnie z północnych Niemiec do Cieśniny Gibraltarskiej, przez Egipt, Dżibuti (Afryka Wschodnia), przez Singapur do Japonii i Australii państw.

Dyrekcja Sygnałów Obronnych w Australii pomaga w podsłuchiwaniu kabla SEA-ME-WE-3 w ramach umowy UKUSA (Five Eyes). Współpracują tu tajne służby Singapuru i Australii (kabel podmorski SEA-ME-WE-4 kończy się w Singapurze). W Australii istnieją inne systemy monitorowania i nasłuchu, takie jak Pine Gap i Shoal Bay Receiving Station , które wymieniają dane z NSA. W Kanadzie organem odpowiedzialnym za te zadania jest Zakład Bezpieczeństwa Komunikacji .

W 2012 roku Federalny Urząd Ochrony Konstytucji dokonał 657 „transmisji danych” do brytyjskich służb specjalnych.

Według dokumentów opublikowanych przez Snowdena NSA powinna mieć możliwość uzyskania dostępu do systemu pocztowego Blackberry . W aferze Belgacom wyszło na jaw, że brytyjskiemu GCHQ udało się uzyskać dostęp do centralnych routerów roamingowych Belgacom w celu przeprowadzania między innymi ataków typu man-in-the-middle .

Według magazynu informacyjnego „Der Spiegel”, NSA udało się również uzyskać informacje o zarządzaniu siecią podmorskiego systemu kablowego SEA-ME-WE 4 .

Brazylia

Według raportu w brazylijskiej gazecie O Globo, mówi się , że NSA uzyskała dostęp do brazylijskiej sieci telekomunikacyjnej „przez lata i systematycznie”. Zgodnie z artykułem napisanym przez dziennikarza Guardiana Glenna Greenwalda wraz z reporterami z O Globo , podsłuchiwano miliony e-maili i telefonów . Ilość danych jest stała i duża, co wyróżnia Brazylię na tle Ameryki Łacińskiej. Brazylia zdecydowała się zadzwonić do Organizacji Narodów Zjednoczonych (ONZ) w odpowiedzi na amerykańskie podsłuchy. Celem jest inicjatywa mająca na celu lepszą ochronę prywatności użytkowników Internetu. Nie jest jednak jasne, czy NSA ma zwiększone zainteresowanie danymi brazylijskimi, czy Brazylia jest tylko miejscem, w którym dane są przekazywane do NSA, ponieważ Brazylia jest ważnym międzynarodowym węzłem telekomunikacyjnym podmorskich kabli i stacją nasłuchu satelitarnego w pobliżu znajduje się stolica Brasília .

Francja

Francuski dziennik „ Le Monde” doniósł w lipcu 2013 r., że francuska służba wywiadu zagranicznego Direction Générale de la Sécurité Extérieure (DGSE) rejestrowała, przechowywała i udostępniała na dużą skalę francuskim władzom i innym francuskim służbom wywiadowczym metadane dotyczące komunikacji elektronicznej i korzystania z Internetu przez Francuzów. Według dokumentów Edwarda Snowdena Francja podpisała jakiś czas temu porozumienie o współpracy z „Pięciookiem” pod kryptonimem „Luster” i według Süddeutsche Zeitung powinna systematycznie dostarczać im informacji. Pod koniec października 2013 r. dokumenty Edwarda Snowdena ujawniły, że NSA uzyskała dane z inwigilacji z Francji. Wywołało to wielki protest we Francji. Kilka dni później dyrektor NSA zeznał w Kongresie USA, że 70 milionów rozmów telefonicznych zarejestrowanych między grudniem 2012 roku a styczniem 2013 roku zostało zebranych przez francuskie służby wywiadowcze poza granicami kraju i udostępnionych NSA.

Hiszpania

Oprócz szpiegowania członków rządu hiszpańskiego od grudnia 2012 r. do końca stycznia 2013 r. NSA zebrała również dane z 60,5 mln rozmów telefonicznych oraz inne dane osobowe z serwisów internetowych i e-mailowych, Facebooka i Twittera. Keith B. Alexander , dyrektor NSA, powiedział w Kongresie USA, że masowe dane zostały zebrane przez hiszpańskie agencje wywiadowcze poza granicami kraju i udostępnione NSA.

Niemcy

Rozpoznanie techniczne jest od początku integralną częścią służb USA w RFN; W tym celu na wczesnym etapie stworzono sieć usług partnerskich. Adenauer już podpisał zastrzeżenie dozorowe, które nadal przyznawało byłym władzom okupacyjnym prawo do kontrolowania krajowej i zagranicznej poczty i telekomunikacji. Wśród niemieckich służb BND zawsze był głównym partnerem tej praktyki; W 1993 roku otrzymał wyłączne prawo do wymiany informacji z serwisami partnerskimi. Magazyn informacyjny „ Der Spiegel” napisał w lutym 1989 r.: Cztery lata po tym, jak George Orwell spisał swoją dystopię w 1984 r. , w 1952 r., rząd USA założył tajną organizację w formacie Orwella, która odtąd była uprawniona przez specjalne prawa aliantów w Europie. był w stanie działać w dużej mierze według własnego uznania. Tajemnica telekomunikacyjna nie obowiązuje w RFN: „Kto odbiera telefon między Morzem Północnym a Alpami, musi mieć świadomość, że NSA też jest w kontakcie – przyjaciel słucha”. Że na ziemi zachodnioniemieckiej „wszyscy, podobno z wiedzą i wiedzą zatwierdzenie przez rząd federalny Beeper jest podsłuchiwany „jest uważany za bezpieczny wśród ekspertów wywiadu.

W ogólnoświatowym inwigilacji elektronicznej komunikacji głosowej i danych bez podejrzeń Niemcy są obecnie ważnym partnerem NSA i firm amerykańskich, które je wspierają. Jednocześnie Niemcy są monitorowani przez zachodnich partnerów. Der Spiegel pisze: „Poufna klasyfikacja pokazuje, że NSA uważa Republikę Federalną za partnera, ale jednocześnie za cel. W związku z tym Niemcy są jednym z tzw. partnerów trzeciej kategorii. Jedynie Kanada, Australia, Wielka Brytania i Nowa Zelandia, które są wymienione jako partnerzy drugiej kategorii, są wyraźnie wykluczone z ataków szpiegowskich. "Możemy atakować sygnały większości zagranicznych partnerów trzeciej klasy - i robimy to również" - napisano w prezentacji.

Lokalizacje NSA w Niemczech

Od 1952 roku w Bad Aibling w Górnej Bawarii działała stacja nasłuchowa NSA ( Bad Aibling Station ). Obiekt służył również brytyjskim i niemieckim tajnym służbom i został zamknięty w 2004 r. pod naciskiem Unii Europejskiej , poszczególne wydziały przeniesiono do Darmstadt w Kompleksie Sztyletów i na lotnisko August Euler pod Griesheim . Część obiektów jest nadal obsługiwana przez Federalną Służbę Wywiadowczą, której centrum telekomunikacyjne znajduje się w sąsiednich koszarach Bundeswehry. Według Edwarda Snowdena „specjaliści NSA od podsłuchów utrzymują własne centrum komunikacyjne i bezpośrednie połączenie elektroniczne z siecią danych NSA na terenie koszar Mangfall w Bad Aibling”.

7 lipca Der Spiegel zwrócił uwagę, że siły zbrojne Stanów Zjednoczonych budują w Wiesbaden Centrum Skonsolidowanego Wywiadu (niem. „ Zjednoczone Centrum Wywiadu ”), które po ukończeniu pod koniec 2015 r. powinno być również wykorzystywane przez NSA. Tutaj również zostanie przeniesiony personel kompleksu Dagger . Obejmuje to około 1100 „Specjalistów ds. Wywiadu” i „Specjalnych Oficerów Bezpieczeństwa”.

Współpraca Federalnej Służby Wywiadu z NSA

Co więcej, Spiegel donosi, że Federalna Służba Wywiadowcza (BND) przesłała dużą ilość metadanych z własnego wywiadu telekomunikacyjnego do amerykańskiej tajnej służby NSA. Metadane należy zasadniczo rozumieć jako dane dotyczące połączeń telefonicznych, e-maili, wiadomości SMS i wpisów na czacie - na przykład, kiedy które połączenie było połączone z którym połączeniem przez jak długo. Według statystyk, które widział Der Spiegel, w zwykłe dni zapisywanych jest do 20 milionów połączeń telefonicznych i około 10 milionów rekordów danych internetowych z Niemiec. Mówi się, że w grudniu 2012 r. w Bad Aibling zarejestrowano około 500 milionów metadanych. W szczytowe dni, takie jak 7 stycznia 2013 r., NSA odebrała w Niemczech około 60 milionów połączeń telefonicznych.

Niemieckie służby zagraniczne przyznały się do tego ujawnienia, ale zapewniły, że dane te zostaną wcześniej „wyczyszczone” z wszelkich danych osobowych obywateli niemieckich. Czas , zgodnie z tym .de o wszystkich adresów e-mail kończących i odfiltrowane wszystkie numery telefonów wraz z numerem kierunkowym kraju +49. Uprawnienia niemieckich zagranicznych służb specjalnych regulują zasadniczo dwie ustawy: tzw. ustawa z art. 10 oraz ustawa o BND . W dniu 28 kwietnia 2002 r. podpisano „Memorandum of Agreement” pomiędzy BND a NSA w sprawie przyszłej współpracy w sprawie utworzenia wspólnego biura SIGINT w Bad Aibling, którego dokładna treść jest tajna. Stało się to mniej więcej w tym samym czasie co inne niemieckie zmiany legislacyjne w ramach niemieckiego wkładu w amerykańską wojnę z terroryzmem . Umowa ta jest obecną podstawą współpracy BND z NSA.

Według badań NDR i Süddeutsche Zeitung zeznania osób ubiegających się o azyl na temat sytuacji bezpieczeństwa w ich krajach pochodzenia zbierają agenci niemieckich służb specjalnych z „Głównego Urzędu Przesłuchań” (HBW) (instytucji ściśle współpracującej z Federalnym Intelligence Service i podlega bezpośrednio Kancelarii), a następnie przekazywane przez BND do wywiadu wojskowego USA i Wielkiej Brytanii. Tam również trafiają do zdobywania celów dla amerykańskich zabójstw za pomocą dronów bojowych na obszarach kryzysowych, takich jak Somalia czy Irak.

Współpraca Urzędu Ochrony Konstytucji z NSA

Według raportu w Süddeutsche Zeitung z 13 września 2013 r. Federalny Urząd Ochrony Konstytucji (BfV) regularnie przesyła poufne dane do NSA i współpracuje z ośmioma innymi służbami amerykańskimi. Według poufnego dokumentu, w 2012 r. Urząd Federalny przesłał NSA 864 akta. W zamian BfV otrzymało 4700 danych o połączeniach w ciągu ostatnich czterech lat. BfV obecnie testuje oprogramowanie monitorujące XKeyscore . Süddeutsche Zeitung pisze: „Gdyby tajne służby wykorzystywały program w regularnych odstępach czasu, BfV zobowiązało się do dzielenia się wszystkimi ustaleniami z NSA.” Obiecał to NSA, prezes BfV Hans-Georg Maassen . Ponadto powinny odbywać się regularne spotkania przedstawicieli NSA i BfV. Pracownik NSA rzekomo spotyka się co tydzień z pracownikami niemieckich tajnych służb w "posiadłości BfV w Treptow ", aby wymienić informacje . Co więcej, analitycy BfV podobno kilkakrotnie spotykali się ze swoimi amerykańskimi kolegami w amerykańskiej bazie Dagger Complex w Darmstadt. Parlamentarny organ kontrolny Bundestagu jest powiedziane, że zostały „w pełni” poinformowany.

Działania analityczne dla firm amerykańskich US

Zapowiedź porozumienia niemiecko-amerykańskie w sprawie przyznawania zwolnień i korzyści dla firmy „Lockheed Martin Integrated Systems, Inc.” i „ Booz Allen Hamilton , Inc.” został ogłoszony w dniu 12 lutego 2009 ( Federalny Dziennik Ustaw II p. 110 ) . Podstawą prawną porozumienia był art. 72 ust. 4 Porozumienia Dodatkowego do Statutu Sił Zbrojnych NATO . W Drucksache 17/5586 odpowiedź rządu federalnego na drobne pytanie posła Paula Schäfera (Kolonia) i in. 14 kwietnia 2011 r. rząd federalny potwierdził, że w okresie od stycznia 2005 r. do lutego 2011 r. 292 spółkom amerykańskim przyznano zniżki na podstawie umowy uzupełniającej do statutu wojsk NATO. Koncesje są wyjątkami od niemieckich przepisów dotyczących prowadzenia handlu i handlu, z wyjątkiem przepisów dotyczących bezpieczeństwa i higieny pracy.

Dostawca usług IT Computer Sciences Corporation (CSC), który jest m.in. wykonawcą dla CIA i NSA i był zaangażowany w porwania i tortury, prowadzi spółkę zależną CSC Deutschland Solutions GmbH w Niemczech z siedzibą w Wiesbaden . Od lat 90. otrzymała zamówienia z ministerstw federalnych o łącznej wartości ok. 300 mln euro i dostęp do danych wrażliwych. Oprócz projektu De-Mail , który według rządu federalnego powinien umożliwić bezpieczną komunikację z władzami, CSC Germany zaangażowało się w utworzenie krajowego rejestru broni , sprawdzenie trojana państwowego i wprowadzenie nowego dowodu tożsamości. Ani CSC Niemcy, ani Federalne Ministerstwo Spraw Wewnętrznych nie chciały komentować ewentualnego przekazania niemieckich danych (obywatelskich) przez CSC Niemcy za pośrednictwem CSC do służby amerykańskiej w listopadzie 2013 roku.

Inne stany

Sojusz państw („Five Eyes”) ujawniony przez Edwarda Snowdena, który najpóźniej od 2007 roku niezależnie od podejrzeń monitoruje Internet i przechowuje uzyskane w ten sposób dane, nawiązał współpracę z szeregiem innych państw. W prasie wymieniano te kraje: Niemcy, Szwajcarię i Danię, Izrael, Szwecję, Singapur, Francję, Włochy i Hiszpanię.

Współpraca firm i służb specjalnych

| Firmy | Kryptonim | Gałąź |

|---|---|---|

| Brytyjski Telekomunikacja | Zaradzić | telekomunikacja |

| Globalne przejście | Przypinanie | Operator sieci |

| Interout | Tramwaj | Operator sieci |

| Poziom 3 | Mało | Operator sieci |

| Verizon | Dakrona | telekomunikacja |

| Viatel | Szklisty | Operator sieci |

| Kabel Vodafone | Gerontic | telekomunikacja |

Na początku sierpnia 2013 r. Süddeutsche Zeitung i NDR poinformowały, po zapoznaniu się z dokumentami dostarczonymi przez Edwarda Snowdena, że amerykańskie i brytyjskie firmy telekomunikacyjne i operatorzy sieci współpracowali z krajowymi służbami specjalnymi na podstawie instrukcji prawnych, aby umożliwić im uzyskanie dostępu do danych za granicą. Mówi się, że niektóre firmy aktywnie wspierały tajne służby, tworząc odpłatne programy komputerowe, które ułatwiają tajnym służbom przechwytywanie danych z ich sieci. W 2013 r. NSA podobno zapłaciła amerykańskim dostawcom sieci szkieletowej 278 mln USD za dostęp do ich infrastruktury. Dalsze 56,6 miliona dolarów zostało przekazanych partnerom zagranicznym („Foreign Partner Access”), przy czym są to firmy zagraniczne lub tajne służby. Mówi się, że firmy amerykańskie, które współpracują z władzami USA w ramach PRISM, nie otrzymały żadnych pieniędzy.

Level 3 obsługuje kilka dużych centrów danych i węzłów internetowych w Niemczech . 1 sierpnia 2013 roku Level 3 pośrednio przyznał, że umożliwi amerykańskim tajnym służbom monitorowanie największego na świecie węzła internetowego DE-CIX we Frankfurcie nad Menem . Interoute obsługuje 102 tak zwane punkty obecności w Europie - 15 w samych Niemczech. Global Crossing kontroluje ważny kabel transatlantycki Atlantic Crossing 1 , który jest połączony z niemieckimi sieciami na Sylt . Verizon obsługuje dwa wewnątrzeuropejskie kable podmorskie, Ulysses 1 i 2 .

Viatel zaprzeczył współpracy z brytyjskim GCHQ, ale jednocześnie powołał się na przepisy, które mogą zmuszać firmy do ujawniania informacji i współpracy z rządem i władzami, nawet w tajemnicy. Wszystkie pozostałe wymienione firmy pośrednio przyznały się do zarzutów na wniosek Süddeutsche Zeitung.

Dokumenty Edwarda Snowdena, które NDR i Süddeutsche Zeitung były w stanie przejrzeć, powinny wykazać, że GCHQ jest również wyraźnie zaangażowana w „gospodarczy dobrobyt” Wielkiej Brytanii – można zatem wyobrazić sobie finansowane przez państwo szpiegostwo przemysłowe .

Monitorowanie płatności międzynarodowych przez NSA

Za szpiegowanie danych finansowych odpowiedzialny jest oddział NSA o nazwie „ Follow the Money ”. Uzyskane informacje trafiają do finansowej bazy danych o nazwie „Tracfin” i zawierały około 180 milionów rekordów danych tylko w 2011 roku. 84% danych to dane kart kredytowych. Zgodnie z prezentacją jednym z celów były transakcje klientów Visa w Europie, na Bliskim Wschodzie iw Afryce. Wciąż jest to kwestia „zbierania, przechowywania i analizowania danych transakcyjnych wiodących firm obsługujących karty kredytowe”. Według brazylijskiego nadawcy telewizyjnego TV Globo, NSA korzysta również z sieci komunikacyjnej SWIFT wykorzystywanej do wymiany danych między bankami . Dyrektor wywiadu USA James Clapper powiedział, że „nie jest tajemnicą, że społeczność wywiadowcza gromadzi informacje na temat wszystkich spraw gospodarczych i finansowych oraz finansowania terroryzmu”. Nawet bez NSA władze amerykańskie oceniają dane europejskich banków za pośrednictwem SWIFT. Istnieje odpowiednia umowa między USA a UE. Jak przyznała Komisja Europejska w 2011 r., Stany Zjednoczone mają dostęp do przelewów z jednego kraju UE do drugiego, pod warunkiem, że są one dokonywane za pośrednictwem usługi FIN sieci SWIFT. Potwierdził to również rzecznik dostawcy usług finansowych SWIFT. Komisarz UE ds. wewnętrznych Cecilia Malmström w połowie września 2013 r. wypowiadała się publicznie na temat możliwego zakończenia umowy dotyczącej danych bankowych. Po tym, jak Parlament Europejski wezwał do zawieszenia umowy 23 października 2013 r. w rezolucji przyjętej na posiedzeniu plenarnym, Malmström stwierdziła, że umowa zapewnia skuteczną ochronę praw Europejczyków i nie zostanie zawieszona, chociaż są znane istotne niedociągnięcia w umowie .

Zbieranie e-mailowych informacji kontaktowych przez NSA

15 października Washington Post opublikował raport oparty na zapisach Snowdena, zgodnie z którym NSA zbierała kontakty z książek adresowych serwisów internetowych. Ponieważ taka praktyka nie jest dozwolona w Stanach Zjednoczonych, NSA współpracowałaby z zagranicznymi dostawcami usług telekomunikacyjnych. Poprzez połączenie książek adresowych tworzone są profile kontaktów. Według Washington Post, istnieją odniesienia do terrorystów, handlarzy ludźmi i przemytników narkotyków .

FoxAcid

FoxAcid to zautomatyzowany system ataków i monitorowania NSA, który niezależnie kategoryzuje ludzi jako podejrzanych, skanuje ich docelowe komputery i telefony w poszukiwaniu luk w zabezpieczeniach i infiltruje je na podstawie tej analizy za pomocą indywidualnie odpowiedniego złośliwego oprogramowania („Operacje dostosowanego dostępu”) .

Wykorzystywane do tego celu techniczne słabości, oficjalnie w większości nieznane, pochodzą bezpośrednio od producentów oprogramowania i operatorów telefonicznych, a także kupowane są na czarnym rynku. FoxAcid nosi również kryptonimy tajnych serwerów internetowych, na które użytkownicy są przekierowywani niezauważeni w celu infekowania przeglądarek i komputerów oraz przeprowadzania dalszych ataków, zapewniając w ten sposób długoterminowe włamanie. Specjalne pliki cookie , takie jak te pochodzące od Google, mogą jednoznacznie identyfikować przeglądarkę i są używane do umieszczania ukierunkowanego oprogramowania szpiegującego na poszczególnych komputerach i „zdalnego wykorzystywania”.

Aby zostać zidentyfikowanym jako cel ataku, wystarczy użyć w komunikacji określonych słów kluczowych lub odwiedzić określone strony internetowe. Według oficjalnych danych Departamentu Obrony USA protesty w formie demonstracji uznawane są za „terroryzm niskiego szczebla” .

GCHQ monitoruje kamery internetowe Yahoo

The Guardian opublikował 27 lutego 2014 r. artykuł ujawniający program szpiegowski GCHQ dotyczący nerwu wzrokowego . Zgodnie z tym, tajne służby uratowały zdjęcia z kamer internetowych milionów internautów – przynajmniej za okres od 2008 do 2010 roku, co jest udokumentowane w dokumentach.W ciągu sześciu miesięcy 2008 roku zdjęcia 1,8 miliona użytkowników Yahoo na całym świecie mówi się, że zostały zbawione. Według raportu GCHQ nie jest w stanie rozróżnić gromadzonych danych według narodowości - brytyjskiej, amerykańskiej lub zagranicznej. GCHQ przywiązuje również dużą wagę do ukrywania przed swoimi pracownikami obrazów obraźliwych seksualnie. To przedsięwzięcie nie powiodło się, ponieważ automatyczne rozpoznawanie twarzy zidentyfikowało twarze jako fotografie genitaliów lub dużych obszarów skóry. GCHQ informuje, że około 11% zdjęć to „niechciana nagość”.

Z kamer internetowych Yahoo nie są rejestrowane żadne transmisje na żywo, tylko 1 zdjęcie jest zapisywane co 5 minut. Jest to uzasadnione

„Zamiast gromadzić całe czaty z kamery internetowej, program zapisywał co pięć minut jeden obraz z kanałów użytkowników, częściowo w celu zapewnienia zgodności z przepisami dotyczącymi praw człowieka, a także w celu uniknięcia przeciążenia serwerów GCHQ”.

„Zamiast nagrywać cały czat z kamery internetowej, program co pięć minut zapisuje obraz ze strumienia danych użytkownika w celu przestrzegania wytycznych karty praw człowieka, a także w celu uniknięcia przepełnienia serwerów GCHQ”

Zostało to ostro skrytykowane w niezwykle ostrym artykule na Netzpolitik.org : „ Istnieją przepisy dotyczące praw człowieka, których nie narusza się, jeśli robi się zdjęcia tylko co 5 minut? Niesamowity. Jakoś bardziej wiarygodna argumentacja o serwerach… ” ( Kilian Froitzhuber : Netzpolitik.org)

Według Guardiana Yahoo powiedział:

„Nie jesteśmy ani świadomi, ani nie tolerujemy zgłoszonej aktywności… Jeśli ten raport jest prawdziwy, wykaże nowy poziom naruszenia prywatności naszych użytkowników, który jest całkowicie nie do zaakceptowania”.

Yahoo zaapelowało do rządów na całym świecie o zreformowanie przepisów dotyczących nadzoru. Ze strony GCHQ wydano znane oświadczenie, zgodnie z którym nie komentuje się wypowiedzi aktywistów.

Zobacz też

Indywidualne dowody

- ↑ Steve Fidel: Centrum bezpieczeństwa cybernetycznego w stanie Utah o wartości 1,5 miliarda dolarów w budowie (po angielsku ) W: Desert News . 6 stycznia 2011 r. Zarchiwizowane z oryginału 22 lipca 2013 r. Źródło 22 lipca 2013 r.

- ↑ Frank Patalong: Bluffdale: centrum gromadzenia danych NSA . W: Der Spiegel . 8 czerwca 2013 r. Zarchiwizowane z oryginału 20 sierpnia 2013 r. Pobrane 11 sierpnia 2013 r.

- ^ NPR: Wśród kontrowersji dotyczących danych, NSA buduje swoją największą farmę danych ( angielski ) w: National Public Radio . 10 czerwca 2013 r. Zarchiwizowane z oryginału 11 października 2012 r. Pobrane 24 lutego 2014 r.

- ↑ Kashmir Hill: Plany absurdalnie drogiego centrum danych NSA w stanie Utah sugerują, że zawiera mniej informacji niż myśl ( angielski ) In: Forbes . 24 lipca 2013 r. Zarchiwizowane z oryginału 13 lutego 2014 r. Pobrane 24 lutego 2014 r.

- ↑ Chris Duckett: Głód NSA wymaga 29 petabajtów danych dziennie . W: zdnet.com . 12 sierpnia 2013 r. Zarchiwizowane z oryginału 7 kwietnia 2014 r. Pobrane 24 października 2013 r.

- ↑ NSA: misje, władze, nadzór i partnerstwa (PDF; 117 kB) W: nsa.gov . National Security Agency. 9 sierpnia 2013 r. Zarchiwizowane z oryginału 24 lutego 2014 r. Źródło 25 marca 2014 r.

- ↑ Werner Pluta: Nadzór: NSA przechowuje dane o ruchu z Verizon . W: golem.de . 6 czerwca 2013 r. Zarchiwizowane z oryginału 24 grudnia 2013 r. Pobrane 24 października 2013 r.

- ↑ Glenn Greenwald: NSA zbiera codziennie dane telefoniczne milionów klientów Verizon ( angielski ) W: The Guardian . 6 czerwca 2013 r. Zarchiwizowane z oryginału 6 maja 2014 r. Pobrane 24 lutego 2014 r.

- ↑ Martin Holland: Tajny sąd USA: Dane dotyczące połączeń nie stanowią części prywatności . W: Heise Online . 18 września 2013 r. Zarchiwizowane z oryginału 25 stycznia 2014 r. Pobrane 24 lutego 2014 r.

- ↑ Martin Holland: Afera NSA: Tajne służby kompleksowo analizują relacje społeczne . W: Heise Online . 30 września 2013 r. Zarchiwizowane z oryginału 20 kwietnia 2014 r. Pobrane 24 lutego 2014 r.

- ↑ Matthias Kremp: Mówi się, że NSA zinfiltrowała 50 000 sieci na całym świecie . W: Spiegel Online . 24 listopada 2013 r. Zarchiwizowane z oryginału 9 lutego 2014 r. Pobrane 24 lutego 2014 r.

- ^ John Goetz, Hans Leyendecker, Frederik Obermaier: Służba Wywiadowcza GCHQ - Brytyjscy przeglądanie niemieckiego Internetu . W: Süddeutsche Zeitung . wydawca. 24 lipca 2013 r. Zarchiwizowane z oryginału 5 kwietnia 2014 r. Pobrane 24 lutego 2014 r.

- ↑ a b James Ball, Luke Harding , Juliette Garside: BT i Vodafone wśród firm telekomunikacyjnych przekazujących szczegóły GCHQ ( angielski ) W: The Guardian . 2 sierpnia 2013 r. Zarchiwizowane z oryginału 30 sierpnia 2013 r. Pobrane 24 lutego 2014 r.

- ^ John Goetz, Hans Leyendecker, Frederik Obermaier: Brytyjskie tajne służby pobierają dane z Niemiec . W: Süddeutsche Zeitung . 28 sierpnia 2013 r. Zarchiwizowane z oryginału 1 kwietnia 2014 r. Pobrane 24 lutego 2014 r.

- ^ B Philip Dorling: Australijscy szpiedzy w globalną umowę na kablach podmorskich kranu ( angielskich ) w: The Age . 29 sierpnia 2013 r. Zarchiwizowane z oryginału 5 grudnia 2013 r. Pobrane 24 lutego 2014 r.

- ↑ Zeit Online -Autor kg: Espionage: Kanada również zbiera dane online na całym świecie . W: Zeit Online . 11 czerwca 2013 r. Zarchiwizowane z oryginału 21 września 2013 r. Pobrane 24 lutego 2014 r.

- ^ B Christian Fuchs, Jan Goetz: Partnerstwo z obopólną korzyścią . W: Tagesschau . 13 września 2013 r. Zarchiwizowane z oryginału 25 stycznia 2014 r. Pobrane 24 lutego 2014 r.

- ↑ Michail Hengstenberg: NSA może również czytać telefony iPhone, BlackBerry i Android . W: Spiegel Online . 7 września 2013 r. Zarchiwizowane z oryginału 27 marca 2014 r. Pobrane 24 lutego 2014 r.

- ^ Spiegel Online: Belgacom: tajne służby GCHQ zhakowały belgijską firmę telefoniczną . W: Spiegel Online . 20 września 2013 . Źródło 24 lutego 2014 .

- ↑ SPON: NSA szpieguje kable do transmisji danych z Europy do Azji . W: Spiegel Online . 29 grudnia 2013 r. Zarchiwizowane z oryginału 4 kwietnia 2014 r. Pobrane 24 lutego 2014 r.

- ↑ Autorzy Deutsche Welle mak, wa: NSA podłącza kable do transmisji danych z Europy do Azji . W: Deutsche Welle . 29 grudnia 2013 r. Zarchiwizowane z oryginału 3 stycznia 2014 r. Pobrane 24 lutego 2014 r.

- ^ Andreas Wilkens: Gazeta: Również Brazylia na celowniku tajnych służb USA . W: Heise Online . 7 lipca 2013 r. Zarchiwizowane z oryginału 19 marca 2014 r. Źródło 25 października 2013 r.

- ↑ Katharina Peters: skandal z NSA: Brazylia reaguje gniewnie na szpiegostwo . W: Spiegel Online . 8 lipca 2013 r. Zarchiwizowane z oryginału 4 kwietnia 2014 r. Pobrane 25 października 2013 r.

- ↑ Reuters: Brazylia próbuje wymknąć się NSA dzięki nowym kablówkom, satelitom ( angielski ) In: Voice of America . 25 października 2013 r. Zarchiwizowane z oryginału 29 października 2013 r. Źródło 25 października 2013 r.

- ↑ Martin Holland: Raport: Francja wącha własnym PRISM . W: Heise Online . 4 lipca 2013 r. Zarchiwizowane z oryginału 19 marca 2014 r. Pobrane 24 lutego 2014 r.

- ^ B c Jan Goetz, Frederik Obermaier: Nazwa kodowa "Luster" - Francja dostarcza informacji na brytyjskich i amerykańskich służb specjalnych , Süddeutsche Zeitung, 26 października 2013

- ^ B c Maksymiliana Rau: Francji i służb Hiszpanii powinny wspierać NSA . W: Spiegel Online . 29 października 2013 r. Zarchiwizowane z oryginału 3 kwietnia 2014 r. Pobrane 24 lutego 2014 r.

- ↑ Zeit Online -Autor kg: Nowe rewelacje: NSA zebrała miliony danych w Hiszpanii . W: Zeit Online . 28 października 2013 r. Zarchiwizowane z oryginału 6 stycznia 2014 r. Pobrane 24 lutego 2014 r.

- ↑ Florian Rötzer: Rząd USA chce mieć możliwość szpiegowania zaprzyjaźnionych szefów rządów . W: Telepolis . Heise Online. 29 października 2013 r. Zarchiwizowane z oryginału 6 stycznia 2014 r. Pobrane 24 lutego 2014 r.

- ^ Matthias Rude: Usługi partnerskie - tajne służby USA w RFN (PDF; 1968 KB) W: danieleganser.ch . Zarchiwizowane z oryginału 24 lutego 2014 r. Pobrane 24 lutego 2014 r.

- ↑ Cytat z ibid.; oryginalny artykuł Spiegla zatytułowany „NSA: America's Big Ear. National Security Agency, najbardziej agresywna służba wywiadowcza USA, przechwytuje przyjaciół i wrogów” można znaleźć w Internecie w numerze 8/1989, s. 30-49

- ↑ a b Laura Poitras, Marcel Rosenbach, Holger Stark: NSA monitoruje 500 milionów połączeń w Niemczech . W: Spiegel Online . 30 czerwca 2013 r. Zarchiwizowane z oryginału 9 lutego 2014 r. Źródło 10 lipca 2013 r.

- ↑ a b c Spiegel Online: Według SPIEGEL, BND przekazuje NSA ogromne ilości metadanych . W: Spiegel Online . 3 sierpnia 2013 . Źródło 24 lutego 2014 .

- ↑ Res Strehle: Wywiad: „Rosja prawdopodobnie przemyci Snowdena” . W: Basler Zeitung . 12 lipca 2013 r. Zarchiwizowane z oryginału 27 lipca 2013 r. Pobrane 27 lipca 2013 r.

- ^ Spiegel Online: Wywiad z Edwardem Snowdenem w SPIEGEL: NSA i BND pracują razem . W: Spiegel Online . 7 lipca 2013 r. Zarchiwizowane z oryginału 9 lutego 2014 r. Źródło 11 lipca 2013 r.

- ^ John Goetz, Hans Leyendecker, Frederik Obermaier, Tanjev Schultz: NSA w Niemczech: Słuchanie przyjaciół . W: Süddeutsche Zeitung . 10 lipca 2013 r. Zarchiwizowane z oryginału 7 kwietnia 2014 r. Pobrane 24 lutego 2014 r., strona 2 ( Pamiątka z 1 listopada 2013 r. w Archiwum Internetowym ) w archiwum

- ^ Karl Weisel: Wiesbaden: Ulepszenia, nowe obiekty przekształcające garnizon ( Angielski ) W: army.mil . Armia Stanów Zjednoczonych. 26 września 2009 r. Zarchiwizowane z oryginału 29 października 2013 r. Pobrane 24 lutego 2014 r.

- ^ Frankfurter Allgemeine Zeitung: Afera NSA: BND podaje szczegóły dotyczące transferu danych do NSA . W: Frankfurter Allgemeine Zeitung . 3 sierpnia 2013 r. Zarchiwizowane z oryginału 9 marca 2014 r. Pobrane 24 lutego 2014 r.

- ↑ Till Schwarze, Angela Gruber: Transfer danych NSA: Czy BND może to zrobić? . W: zeit.de . 5 sierpnia 2013 r. Zarchiwizowane z oryginału 26 stycznia 2014 r. Pobrane 24 października 2013 r.

- ↑ Współpraca BND-NSA: spór o rolę Steinmeiera . W: tagesschau.de . 7 sierpnia 2013 r. Zarchiwizowane z oryginału 29 października 2013 r. Pobrane 24 października 2013 r.

- ^ Christian Fuchs, John Goetz, Niklas Schenck, Alexander Tieg, Jan Lukas Strozyk: Tajne służby wywierają presję na osoby ubiegające się o azyl . W: dr.de . Radio północnoniemieckie. 19 listopada 2013 r. Zarchiwizowane z oryginału 4 grudnia 2013 r. Pobrane 24 lutego 2014 r.

- ↑ Bastian Brinkmann, Oliver Hollenstein: Tajna wojna: opozycja domaga się wyjaśnień od rządu . W: Süddeutsche Zeitung . 15 listopada 2013 r. Zarchiwizowane z oryginału 10 kwietnia 2014 r. Pobrane 24 lutego 2014 r.

- ↑ John Goetz, Hans Leyendecker: Główne biuro systemu przesłuchań wysłuchuje osób ubiegających się o azyl . W: Süddeutsche Zeitung . 19 listopada 2013 r. Zarchiwizowane z oryginału 3 kwietnia 2014 r. Pobrane 24 lutego 2014 r.

- ^ Niklas Schenck, Benedikt Strunz, Christoph Heinzle: Krytyka przesłuchiwania osób ubiegających się o azyl . W: Norddeutscher Rundfunk . 20 listopada 2013 r. Zarchiwizowane z oryginału 7 grudnia 2013 r. Pobrane 24 lutego 2014 r.

- ^ Christian Fuchs, John Goetz, Frederik Obermaier: Szpiegostwo w Niemczech – ochronę konstytucji zapewnia NSA . W: Süddeutsche Zeitung . 13 września 2013 r. Zarchiwizowane z oryginału 31 marca 2014 r. Pobrane 24 lutego 2014 r.

- ↑ Odpowiedź rządu federalnego na drobne pytanie posłów Paula Schäfera (Kolonia), Inge Höger, Jana van Akena, innych posłów i grupy parlamentarnej DIE LINKE. - Druk 17/5279 - (PDF; 309 kB) W: bundestag.de . 14 kwietnia 2011. Zarchiwizowane z oryginału 24 lutego 2014. Źródło 25 marca 2014.

- ^ Christian Fuchs, John Goetz, Frederik Obermaier, Bastian Obermayer: Secret War: Germany przyznaje zamówienia CSC . W: Süddeutsche Zeitung . 16 listopada 2013 r. Zarchiwizowane z oryginału 19 marca 2014 r. Pobrane 24 lutego 2014 r. Strona 2 ( Pamiątka z 7 grudnia 2013 r. w Internet Archive ) w archiwum

- ^ Christian Fuchs, Christoph Heinzle, Arne Meyer: Rząd federalny zleca amerykańską firmę szpiegowską . W: Norddeutscher Rundfunk . 15 listopada 2013 r. Zarchiwizowane z oryginału 10 grudnia 2013 r. Pobrane 24 lutego 2014 r.

- ↑ Bastian Brinkmann, Oliver Hollenstein, Antonius Kempmann: Co firmy szpiegowskie w Niemczech robią dla USA . W: Süddeutsche Zeitung . 16 listopada 2013 r. Zarchiwizowane z oryginału 5 kwietnia 2014 r. Pobrane 24 lutego 2014 r.

- ↑ Christof Moser, Alan Cassidy: Nadzór tajnych służb chce zbadać współpracę między NDB a NSA . W: Szwajcaria w niedzielę . 14 września 2013 r. Zarchiwizowane z oryginału 29 października 2013 r. Pobrane 24 października 2013 r.

- ↑ SZ -Autoren: EBRI, olkl, lala: dokumenty Snowdena - NSA przekazuje informacje do Izraela . W: Süddeutsche Zeitung . 11 września 2013 r. Zarchiwizowane z oryginału 23 września 2013 r. Pobrane 24 października 2013 r.

- ↑ LeakSourceTV: Duncan Campbell @ Dochodzenie komisji LIBE w sprawie masowego nadzoru elektronicznego obywateli UE (w języku angielskim , wideo 23m45s) W: YouTube . PrzeciekSourceTV. 7 września 2013 . Źródło 12 maja 2015 .

- ↑ a b c d e Frederik Obermaier: Edward Snowden ujawnia nazwy szpiegujących firm internetowych . W: Süddeutsche Zeitung . 2 sierpnia 2013 r. Zarchiwizowane z oryginału 30 sierpnia 2013 r. Pobrane 30 sierpnia 2013 r.

- ↑ Martin Holland: Afera z inwigilacją: NSA płaci dostawcom setki milionów dolarów . W: Heise Online . 30 sierpnia 2013 r. Zarchiwizowane z oryginału 27 kwietnia 2014 r. Pobrane 24 lutego 2014 r.

- ^ B c Jan Goetz Jan Lukas Stróżyk: Firmy internetowe powąchać w imieniu służb . W: Tagesschau . Transmisja z północnych Niemiec. 1 sierpnia 2013 r. Zarchiwizowane z oryginału 30 sierpnia 2013 r. Pobrane 30 sierpnia 2013 r.

- ↑ Jon Paul McLeary, Mark Stoutenberg: Oświadczenie dotyczące problemów poziomu 3 . W: prnewswire.com . Poziom 3. 1 sierpnia 2013 r. Zarchiwizowane z oryginału 30 sierpnia 2013 r. Pobrane 30 sierpnia 2013 r.

- ↑ Achim Sawall: Skandal z NSA: Jak podsłuchiwany jest DE-CIX . W: Golem . Zarchiwizowane z oryginału 30 sierpnia 2013 r. Pobrano 30 sierpnia 2013 r.

- ^ Matthias Kremp: NDR i SZ: Firmy telekomunikacyjne współpracują z tajnymi służbami . W: Der Spiegel . 2 sierpnia 2013 r. Zarchiwizowane z oryginału 30 sierpnia 2013 r. Pobrane 11 sierpnia 2013 r.

- ↑ Christian Stöcker: NSA monitoruje przelewy bankowe Swift i koncern naftowy Petrobras . W: Spiegel Online . 9 września 2013 r. Zarchiwizowane z oryginału 3 kwietnia 2014 r. Pobrane 3 kwietnia 2014 r.

- ↑ Tim Gerber: NSA monitoruje płatności międzynarodowe . W: Heise Online . 15 września 2013 r. Zarchiwizowane z oryginału 21 kwietnia 2014 r. Pobrane 24 lutego 2014 r.

- ↑ Lena Greiner: Umowa Swift: USA mają dostęp do wewnątrzeuropejskich danych bankowych . W: Spiegel Online . 1 lutego 2014 r. Zarchiwizowane z oryginału 28 października 2013 r. Pobrane 24 lutego 2014 r.

- ↑ Claus Hecking: Komisja UE grozi USA zerwaniem umowy Swift . W: Spiegel Online . 13 września 2013 r. Zarchiwizowane z oryginału 5 kwietnia 2014 r. Pobrane 24 lutego 2014 r.

- ↑ Spiegel Online: NSA szpieguje międzynarodowe transakcje płatnicze . W: Spiegel Online . 15 września 2013 r. Zarchiwizowane z oryginału 16 września 2013 r. Pobrane 24 lutego 2014 r.

- ↑ Kilian Froitzhuber: Po skandalu z NSA: Parlament Europejski oficjalnie wzywa do zawieszenia umowy SWIFT (aktualizacja) . W: Netzpolitik.org . 23 października 2013 r. Zarchiwizowane z oryginału 26 października 2013 r. Pobrane 24 lutego 2014 r.

- ↑ Barton Gellman , Ashkan Soltani: NSA zbiera miliony książek adresowych e-mail na całym świecie (w języku angielskim ) The Washington Post. 15 października 2013 r. Zarchiwizowane z oryginału 15 października 2013 r. Pobrane 15 października 2013 r., strona 2 ( pamiątka z 15 października 2013 r. w Internet Archive ) i str. 3 ( pamiątka z 15 października 2013 r. w Internecie Archiwum ) w archiwum

- ↑ Till Schwarze: Snowden Revelations: Mówi się, że NSA zebrała setki milionów kontaktów e-mailowych . Czas. 15 października 2013 r. Zarchiwizowane z oryginału 30 listopada 2018 r. Źródło 15 października 2013 r.

- ↑ a b Constanze Kurz: Nadzór NSA: atak z użyciem FoxAcid . W: Frankfurter Allgemeine Zeitung . 31 października 2013 r. Zarchiwizowane z oryginału 1 listopada 2013 r. Pobrane 24 lutego 2014 r.

- ↑ a b Bruce Schneier: Atakowanie Tora: jak NSA atakuje anonimowość użytkowników w sieci ( angielski ) W: The Guardian . 4 października 2013 r. Zarchiwizowane z oryginału 4 października 2013 r. Pobrane 24 lutego 2014 r.

- ↑ Sascha Lobo: Sascha Lobo o skandalu: tajne służby nienawidzą naszej wolności . W: Spiegel Online . 10 grudnia 2013 r. Zarchiwizowane z oryginału 18 lutego 2014 r. Pobrane 24 lutego 2014 r.

- ↑ American Civil Liberties Union: ACLU kwestionuje politykę kadrową Departamentu Obrony, aby traktować legalne protesty jako „terroryzm niskiego poziomu” ( angielski ) W: American Civil Liberties Union . 10 czerwca 2013 r. Zarchiwizowane z oryginału 4 kwietnia 2014 r. Pobrane 24 lutego 2014 r.

- ↑ b Spencer Ackerman, James Ball: Yahoo obrazy kamery z milionami użytkowników przechwycone przez GCHQ ( angielski ) W: The Guardian . 27 lutego 2014 r. Zarchiwizowane z oryginału 27 lutego 2014 r. Pobrane 27 lutego 2014 r.

- ↑ a b Kilian Froitzhuber: GCHQ oglądało 1,8 miliona użytkowników Yahoo przez swoje kamery internetowe . W: Netzpolitik.org . 27 lutego 2014 r. Zarchiwizowane z oryginału 27 lutego 2014 r. Pobrane 27 lutego 2014 r.

- ↑ Friedhelm Greis: Monitorowanie kamery internetowej: GCHQ rejestruje miliony rozmów wideo . W: Golem . 27 lutego 2014 r. Zarchiwizowane z oryginału 14 marca 2014 r. Pobrane 27 lutego 2014 r.